最新惡意程式「NoReboot」

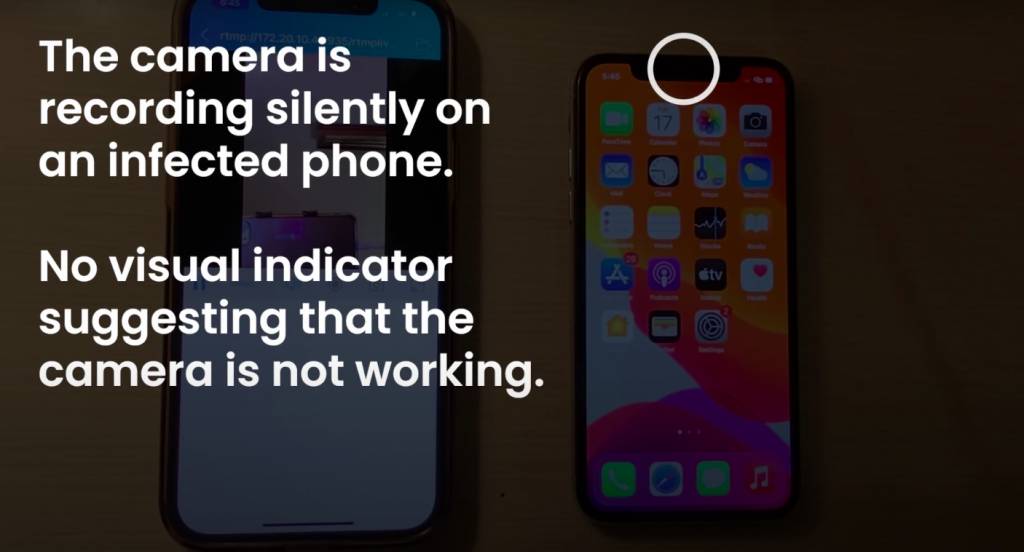

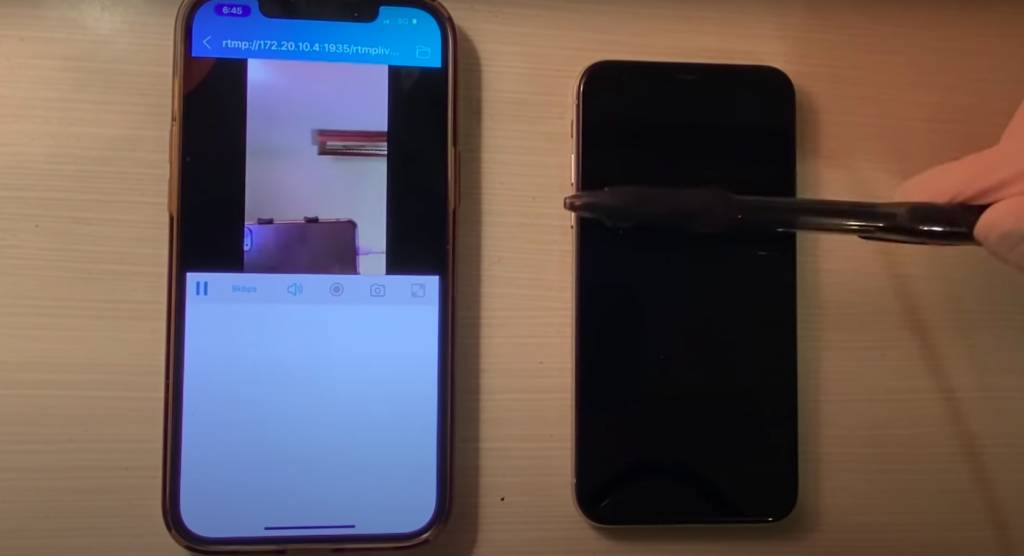

日前ZecOps 安全研究人員將這個iPhone的木馬程式攻擊技術稱之為「禁止重啟動」(NoReboot)技術,視之為惡意軟體,以攻擊常駐在 iPhone系統中的終極漏洞。該公司在官方Youtube上展示了如何透過假關機手法來欺騙用家,令駭客有機可乘,進行遠端監控,甚至會竊聽鏡頭及咪。研究人員也將NoReboot概念驗證(PoC)的原始碼上傳 GitHub 上供他人下載研究。

3個關機程序中植入惡意程式碼

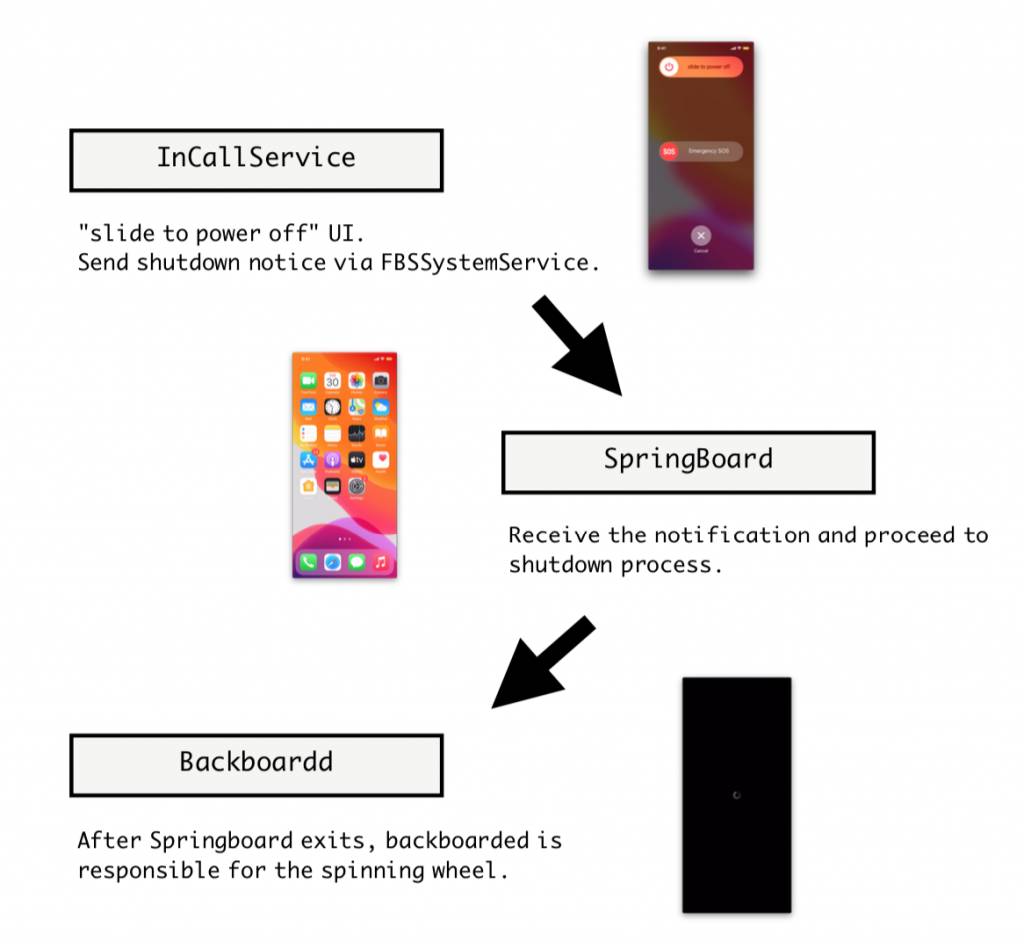

由於 NoReboot 技術與真正關機極為相似,iPhone 只要連上網絡,駭客就可以在3個關機程序植入惡意程式碼,分別是 InCallService、SpringBoard 及 backboardd。一旦駭客取得了權限,惡意軟體有機會永遠「長住」iOS 系統中,他們便可以利用手機鏡頭及咪克風監控用家的一舉一動,完全不用擔心會被發現。

以往只要將 iPhone 重開,即可自動清除所有惡意程式,但因為 NoReboot 善於偽裝關機及開機畫面,令「重開機」這種解決方法變得無效,所以出現「開、關機異常」,或出現越獄功能失效的話,iPhone 很有可能已經中招。

檢查 iPhone 是否中招

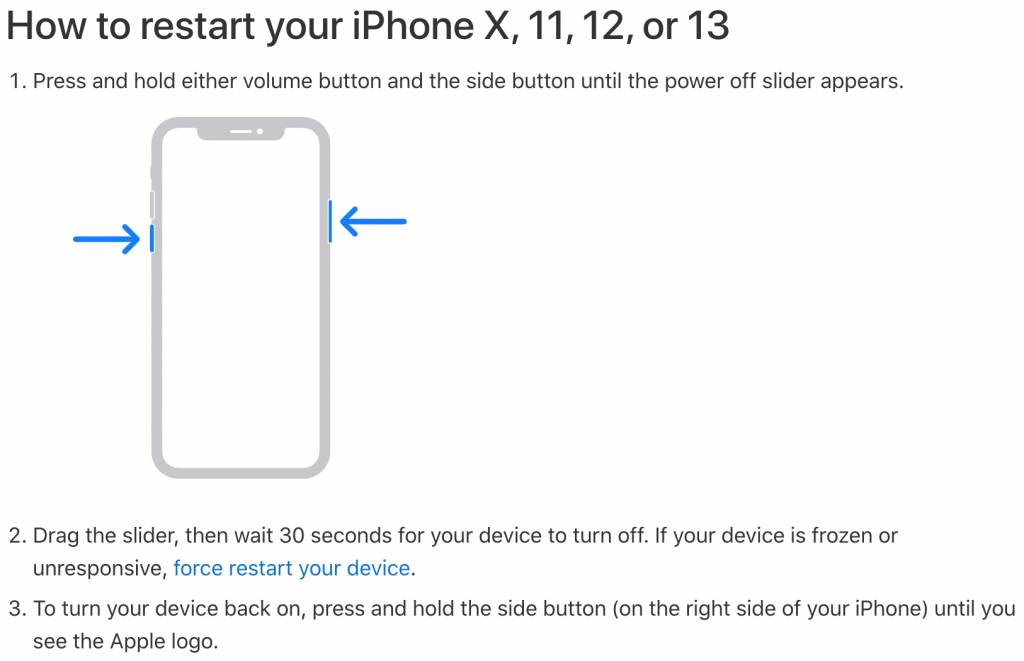

要測試電話是否已經中招,可以檢查 iPhone 關機重開時,有否彈出「解鎖畫面」或「要求輸入SIM卡密碼」,假如已經設定,但沒有出現以上情況的話,極有可能已經受到惡意程式攻擊,建議透過以下「iPhone強制重開機」方法,將 iPhone 真正重開機並將iOS重刷一次,以保安全。

2大方法預防

目前 NoReboot 的漏洞無法被修補,因為它完全沒有利用任何 iOS 系統漏洞,而是適用於所有版本的 iPhone 漏洞。為了預防中招,除了上述的「iPhone強制重開機」外,大家一定要透過官方的「App Store」來下載安裝應用程式 App,千萬不要使用第三方平台或不知名網頁來下載 App;用家也應避難將電話「越獄」,因為 NoReboot 必須搭配惡意軟體才能再作其他更進一步的攻擊,大家也可以在安裝新 App 時展開例行性的審查預防措施,以防止 NoReboot 的進一步為害。